Настройка IPSec VPN соединения

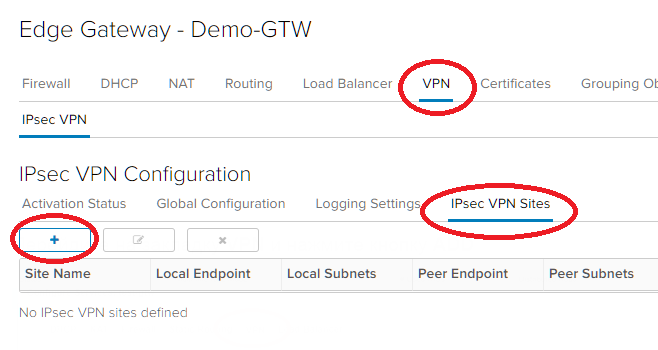

Перейдите на закладку VPN, выберите IPSec VPN Sites и нажмите кнопку +

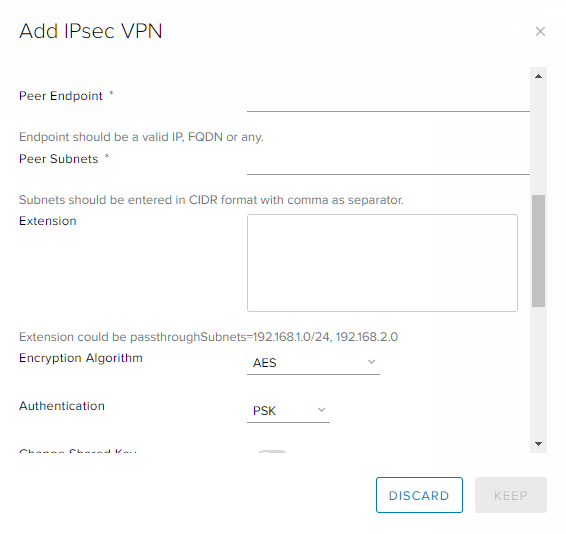

В окне Add IPsec VPN определите следующие поля:

Enabled – включает IPSec VPN;

PFS – каждый новый криптографический ключ не будет связан с любым предыдущим ключом;

Name – имя VPN соединения;

Local ID и Local Endpoint – внешний адрес Edge Gatawey;

Local Subnets – адреса локальных сетей, которые будут использовать IPsec VPN;

Peer ID и Peer Endpoint – внешний адрес удаленного VPN Gateway (шлюза);

Прокрутите окно вниз

Peer Subnets – адреса сетей, которые будут использовать IPsec VPN на удаленной стороне;

Extension (необязательный параметр). Может принимать одно из следующих значений:

- securelocaltrafficbyip=IPAddress перенаправления локального трафика через IPsec VPN туннель;

- passthroughSubnets=PeerSubnetIPAddress для поддержки перекрываемых подсетей;

Encryption Algorithm – алгоритм шифрования соединения;

Authentication – способ аутентификации:

- PSK - Pre-Shared Key;

- Certificate - сертификат.

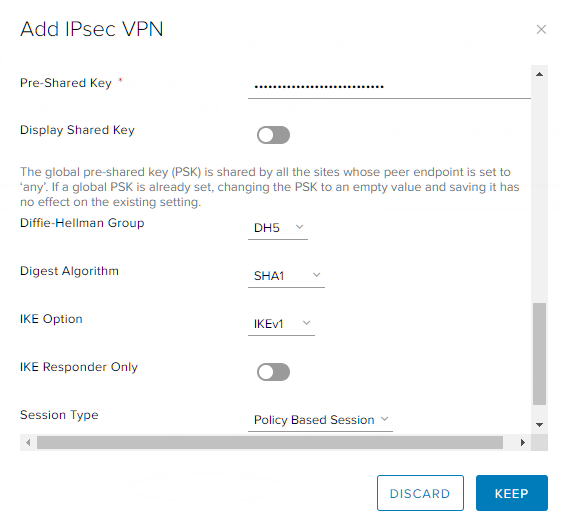

Прокрутите окно вниз.

Pre-Shared Key – ключ, который будет использоваться для аутентификации и должен совпадать с обеих сторон;

Diffie-Hellman Group – алгоритм обмена ключами;

Digest Algorithm - алгоритм хеширования контроля целостности пакетов;

IKE Option - версия протокола обмена ключами:

- IKEv1;

- IKEv2;

- IKEFlex - нестандартная версия протокола, не поддерживаемая большинством сетевых устройств;

IKE Responder only - При включении Edge Gatewey не будет инициировать соединение, а будет ожидать подключения с удаленной стороны. Настройка может быть полезной в случае, когда удаленная конечная точка туннеля на имеет прямого доступа в Интернет и нет возможности корректно настроить NAT;

Session Type - Тип туннеля:

- Route Based Type позволяет назначить на туннель собственный IP адрес. Данный вариант поддерживается рядом сетевых устройств, таких как Juniper SRX , и позволяет реализовывать различные схемы отказоустойчивости с использованием динамической маршрутизации.

После указания всех параметров нажмите кнопку Keep.

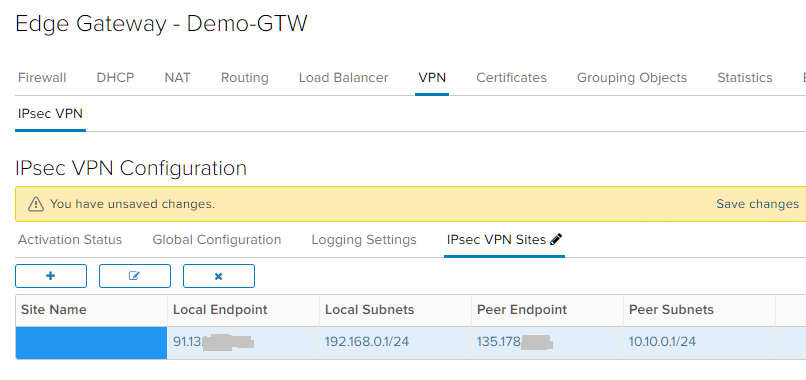

На этой стороне VPN соединение настроено.

Нажмите кнопку Save changes.

Аналогичные настройки нужно произвести на принимающей стороне. Если это Edge Gateway, находящийся в другом облаке сделайте все то же самое, что и на первом этапе, только все параметры, которые были Peer, теперь становятся Local, и наоборот.