Обзор инструментов для защиты Windows

На тему информационной безопасности можно писать/говорить очень долго, а главное — с завидной постоянностью. Здесь, как говорится, нет предела совершенству. Каждый день появляются новые угрозы, а существующие — «мутируют» — совершенствуются. В этой статье будут рассмотрены самые популярные и самые мощные средства проверки уровня защищенности настольных и серверных версий Windows. Подробно о каждом инструменте вы сможете узнать из его документации, наше дело, как говорится, маленькое — указать путь. Все описанные в этой статье инструменты — must have для каждого администратора. Также ними могут пользоваться аудиторы информационной безопасности для проверки уровня защищенности систем клиента.

#1. MBSA — Microsoft Baseline Security Alalyzer

Начинать проверку уровня защищенности нужно с базового анализатора Microsoft. Это старейшая утилита, первые версии которой были ориентированы еще на Windows Server 2003. Но спустя много лет утилита все еще на плаву и поддерживает последние версии Windows — Windows 10 и Windows Server 2016.

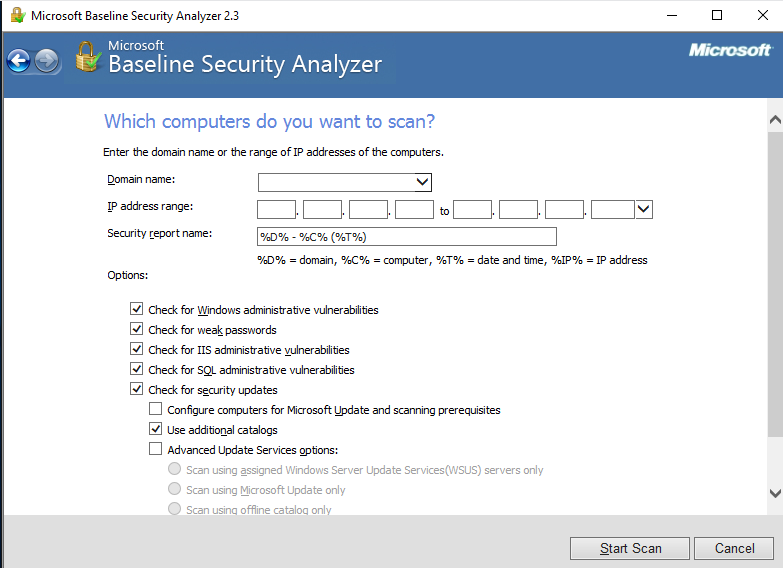

Рис. 1. Сканер MBSA

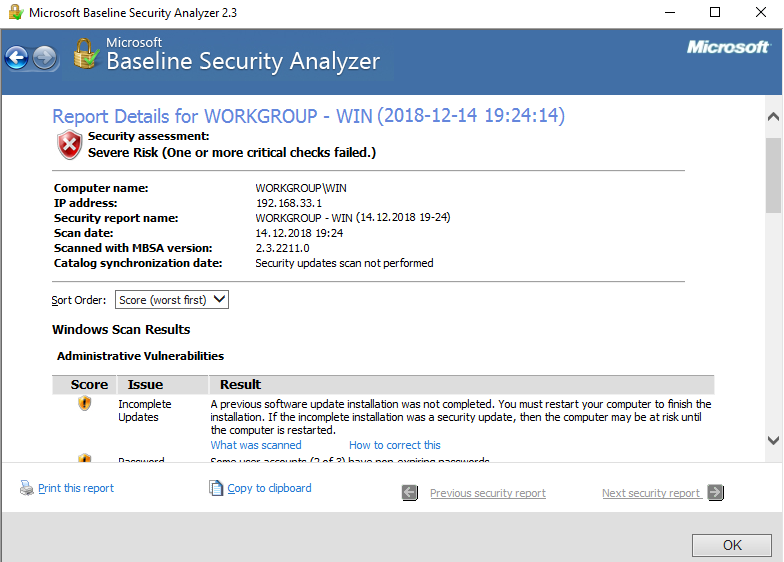

Утилита предлагает ряд проверок (см. рис. 1) — проверка на административные уязвимости, проверка на слабые пароли. Также утилита позволяет проверить, установлены ли актуальные обновления безопасности. В общем, начинать проверку системы нужно с этой утилиты. Причем проверять нужно не только сервер, но и рабочие станции под управлением Windows. Первым делом нужно убедиться, что все системы соответствуют базовым представлениям о безопасности, а потом уже переходить к более сложным сканерам. В результате сканирования вы получите отчет о сканировании узла, в котором будет приведен список проблем и рекомендации относительно того, как эти проблемы исправить.

Рис. 2. Результат сканирования

#2. Microsoft Windows Server Best Practice Analyzer

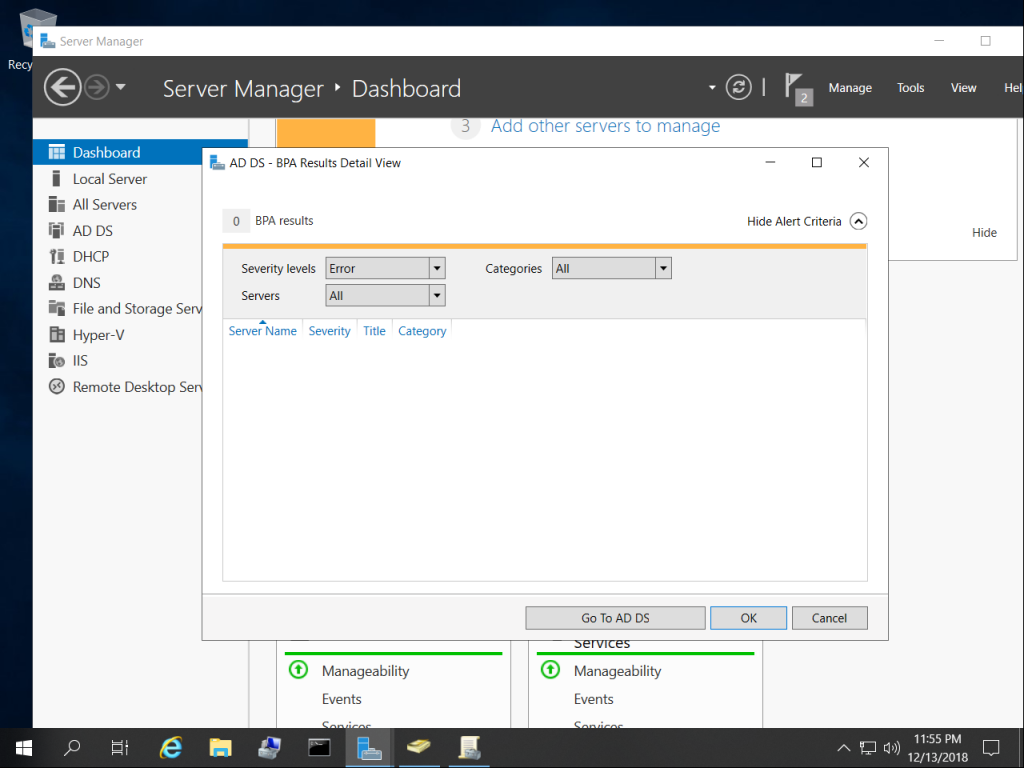

Начиная с версии Windows Server 2008 R2, в серверных «операционках» от Microsoft появились встроенные инструменты для анализа установленных компонентов на соответствие рекомендациям по информационной безопасности. Как правило, эти средства доступны из Диспетчера серверов (Server Manager).

Просмотреть результаты сканирования можно в самом Диспетчере серверов — на главной странице (Dashboard) утилиты пролистайте до списка ролей и групп серверов (Roles and Server Groups), вы увидите плитки с ролями сервера, например, AD DS, DHCP

Дополнительную информацию об этом инструменте можно получить на сайте Microsoft.

Рис. 3. Результаты сканирования

#3. SekCheck Security Auditing

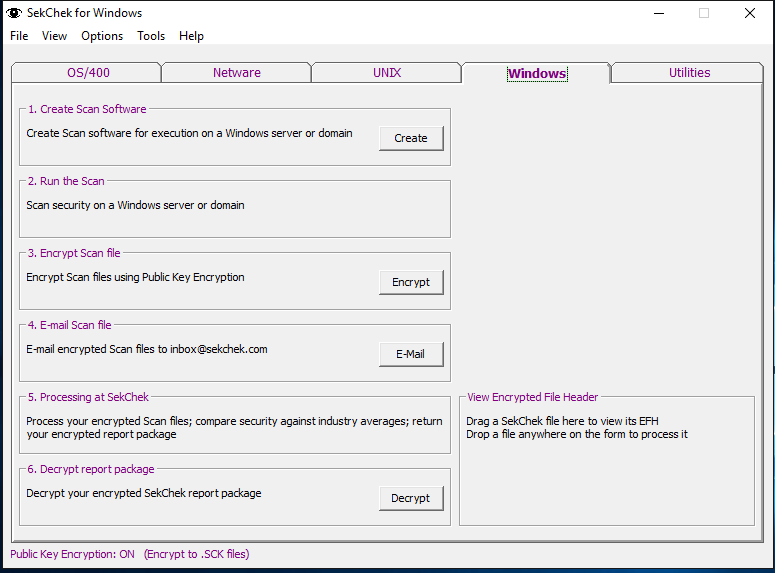

Ясное дело, кроме анализаторов безопасности от Microsoft, есть и сторонние решения. Одно из таких решений — SekCheck Security Auditing, получить которое можно по ссылке.

Не смотря на свой размер, данная утилита является очень мощным средство анализа защищенности и предоставляет отчеты в формате MS Word и Excel. Утилита вычисляет общий рейтинг безопасности, описание найденных проблем безопасности и рекомендации по их устранению. Изюминка утилиты в том, что кроме Windows она поддерживает и другие операционные системы — Unix, Linux, Novel Netware, IBM iSeries. Другими словами, она позволяет произвести комплексный аудит информационной безопасности на предприятии.

Рис. 4. Утилита SekCheck for Windows

Вот неполный список проверок, которые можно осуществить с помощь этой утилиты:

- System Configuration — общая проверка конфигурации системы;

- System Accounts Policy — проверка системных политик безопасности для системных учетных записей;

- Audit Policy Settings — проверка политик аудита;

- Registry Key Values — проверка значений реестра;

- User Accounts Defined On Your System — проверка учетных записей пользователя;

- Local Groups and their Members — проверка локальных групп и их членов;

- Global Groups and their Members — проверка глобальных групп и их членов;

- Last Logons, 30 Days and Older — последние попытки входа в систему, в том числе старые для обнаружения неактивных учетных записей;

- Passwords, 30 Days and Older — проверка паролей, в том числе которые давно не меняли;

- Passwords that Never Expire — отчет по паролям, которые никогда не истекают;

- Invalid Logon Attempts Greater than 3 — отчет по неудачным попыткам входа в систему (с числом попыток более 3);

- Users not Allowed to Change Passwords — отчет по пользователям, пароль которых изменять запрещено;

- Disabled Accounts — отчет по отключенным учетным записям;

- Network Shares — проверка общих ресурсов;

- File Permissions and Auditing — проверка разрешений файлов.

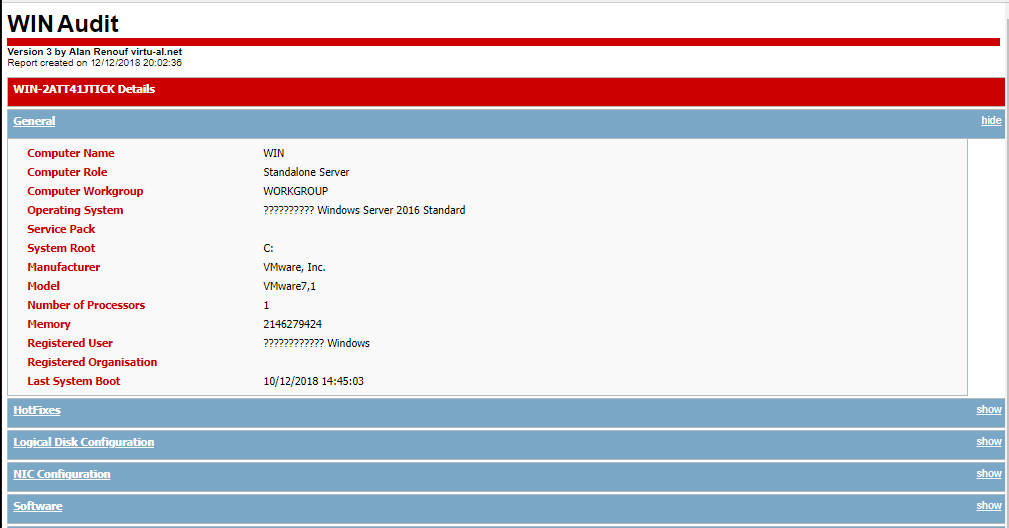

#4. Скрипт Windows SEC-Audit

Сценарий проверяет элементы управления, политики, используемые на отдельной машине или же на контроллере домена, а также параметры безопасности. Работает он просто — он содержит список рекомендуемых значений параметров тех или иных политики и если на ваших системах есть параметры, значения которых отличаются от рекомендуемых, скрипт «бьет тревогу».

В отличие от того же SekCheck, данный скрипт легко использовать для автоматизации проверки уровня защищенности.

#5. SQL Audit Script

Как вы уже догадались, следующее средство — это скрипт для аудита безопасности СУБД MS SQL Server. Скрипт состоит из двух файлов:

- SQLAuditv02.ps1 — собирает данные из системы.

- Compilereports.ps1 — создает отчет в формате Excel.

Собранная информация в отчете группируется по следующим блокам:

- Server Properties;

- Windows Info;

- Version Info;

- SQL Server Install Date;

- Configuration Values;

- DB File Names and paths;

- DB Properties;

- Server Hardware;

- Fixed Drive Freespace;

- IO Util by DB;

- System Memory;

- Process Memory;

- SQL Log file freespace;

- CM File Sizes;

- CM DB Statistics;

- CM Index Frag.

Рис. 5. Отчет скрипта SQL Audit Script

На этом мы завершаем обзор инструментов для аудита безопасности. Мы надеемся, что регулярное использование приведенных инструментов позволить поддерживать безопасность ваших систем «на уровне».