8 800 700-67-95

Перезвоните мне

Санкт-Петербург

+7 (812) 319-00-04

Москва

+7 495 109-60-25

Поддержка

+7 (812) 319-00-03

3 важных функции безопасности в Windows Server 2016

6 Ноября 2016

Большинство «шума» вокруг запуска Windows Server 2016 связано с такими особенностями как контейнеры или Nano Server. Хотя эти возможности, безусловно, полезны, важно обратить внимание на развитие функций безопасности.

Функция №1: Credential Guard

Процесс авторизации в Windows является функцией Local Security Authority (LSA). LSA обеспечивает интерактивные сервисы авторизации, генерирует токены безопасности, управляет локальной политикой безопасности. Credential Guard переносит LSA в виртуализированное пространство, созданное с помощью Virtual Secure Mode.

Память, используемая LSA, изолирована, также как у виртуальных машин. Microsoft также ограничивает код, который может запускать LSA, и при этом обязательно строгое подписание этого кода. И наконец другой код, такой как драйверы, не может быть запущен в Isolated User Mode.

Функция №2: Device Guard

В Device Guard присутствует специальный компонент VSM Protected Code Integrity. Этот компонент следит за целостностью кода, выполняемого на уровне ядра. Другой компонент, Configurable Code Integrity следит за тем, чтобы только доверенный код исполнялся системой. Администраторы могут New-CIPolicy в Power Shell, чтобы создать политики целостности, которые фактически работают как «белые списки» для приложений. Эти политики работают на основе подписей приложений. Поскольку не все приложения подписаны, можно использовать средство SignTool.exe для неподписанных приложений.

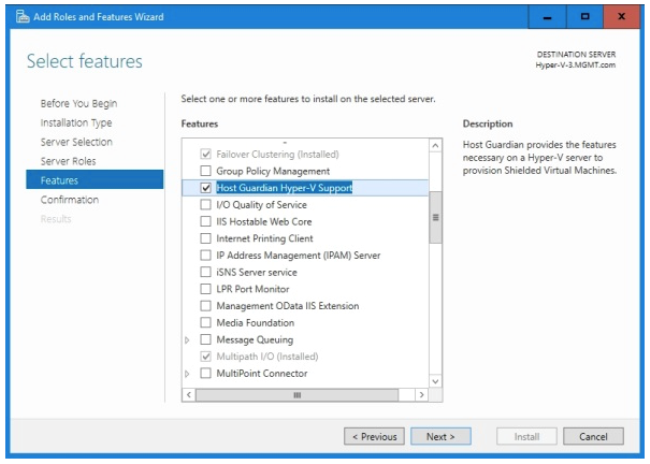

Функция №3: Host Guardian и защищенных виртуальных машин

Хотя виртуализация сервера доказала свою относительную безопасность, у нее есть одна «ахиллесова пята»: переносимость виртуальных машин. Сегодня практически ничто не может остановить «злонамеренного» администратора от того, чтобы скопировать виртуальный жесткий диск виртуальной машины на флэшку.

Такой администратор затем может в другом месте подключить виртульный жесткий диск к другому компьютеру и получить полный доступ к содержимому. Администратор может даже запустить свой собственный сервер и запустить на нем украденную виртуальную машину. HostGuardian предназначен для того, чтобы не допустить этого через создание защищенных виртуальных машин.

Host Guardian позволяет сконфигурировать хост Hyper-V как «защищенный хост». Такой хост должен быть положительно идентифицирован в сети и аттестован на уровне Active Directory и/или TPM.

HostGuardian позволяет создание защищенных виртуальных машин – таких виртуальных машин, у которых их виртуальные жесткие диски зашифрованы с помощью виртуального TPM. Это шифрование предотвратит запуск такой защищенной машины на другом Hyper-V сервере, кроме как на обозначенном защищенном хосте. Если виртуальный диск такой машины будет украден из организации, его содержимое нельзя прочитать и виртуальная машина не запустится.

В заключение, отметим, что безопасность была одним из краеугольных камней создания WindowsServer 2016. Microsoftстремится убедить своих клиентов запускать критически важные процессы в Azure. И поскольку Azure работает на Windows Server, у Microsoft не было выхода, кроме как поставить безопасность на первое место при разработке Windows Server 2016.

По материалам E-security Planet

VIRTUAL SECURE MODE (VSM)

Этот режим – одна из новейших разработок Microsoft в области безопасности. Идея заключается в том, чтобы сделать операционную систему более безопасной, передав часть функций безопасности «железу», вместо того, чтобы выполнять их на программном уровне. VSM – это компонент уровня инфраструктуры, и является основной для других функций безопасности, о которых будет рассказано ниже.Функция №1: Credential Guard

Процесс авторизации в Windows является функцией Local Security Authority (LSA). LSA обеспечивает интерактивные сервисы авторизации, генерирует токены безопасности, управляет локальной политикой безопасности. Credential Guard переносит LSA в виртуализированное пространство, созданное с помощью Virtual Secure Mode.

Память, используемая LSA, изолирована, также как у виртуальных машин. Microsoft также ограничивает код, который может запускать LSA, и при этом обязательно строгое подписание этого кода. И наконец другой код, такой как драйверы, не может быть запущен в Isolated User Mode.

Функция №2: Device Guard

В Device Guard присутствует специальный компонент VSM Protected Code Integrity. Этот компонент следит за целостностью кода, выполняемого на уровне ядра. Другой компонент, Configurable Code Integrity следит за тем, чтобы только доверенный код исполнялся системой. Администраторы могут New-CIPolicy в Power Shell, чтобы создать политики целостности, которые фактически работают как «белые списки» для приложений. Эти политики работают на основе подписей приложений. Поскольку не все приложения подписаны, можно использовать средство SignTool.exe для неподписанных приложений.

Функция №3: Host Guardian и защищенных виртуальных машин

Хотя виртуализация сервера доказала свою относительную безопасность, у нее есть одна «ахиллесова пята»: переносимость виртуальных машин. Сегодня практически ничто не может остановить «злонамеренного» администратора от того, чтобы скопировать виртуальный жесткий диск виртуальной машины на флэшку.

Такой администратор затем может в другом месте подключить виртульный жесткий диск к другому компьютеру и получить полный доступ к содержимому. Администратор может даже запустить свой собственный сервер и запустить на нем украденную виртуальную машину. HostGuardian предназначен для того, чтобы не допустить этого через создание защищенных виртуальных машин.

Host Guardian позволяет сконфигурировать хост Hyper-V как «защищенный хост». Такой хост должен быть положительно идентифицирован в сети и аттестован на уровне Active Directory и/или TPM.

HostGuardian позволяет создание защищенных виртуальных машин – таких виртуальных машин, у которых их виртуальные жесткие диски зашифрованы с помощью виртуального TPM. Это шифрование предотвратит запуск такой защищенной машины на другом Hyper-V сервере, кроме как на обозначенном защищенном хосте. Если виртуальный диск такой машины будет украден из организации, его содержимое нельзя прочитать и виртуальная машина не запустится.

В заключение, отметим, что безопасность была одним из краеугольных камней создания WindowsServer 2016. Microsoftстремится убедить своих клиентов запускать критически важные процессы в Azure. И поскольку Azure работает на Windows Server, у Microsoft не было выхода, кроме как поставить безопасность на первое место при разработке Windows Server 2016.

По материалам E-security Planet

Популярные услуги

Получить консультацию специалиста